再委託先侵害が示すサプライチェーンリスク

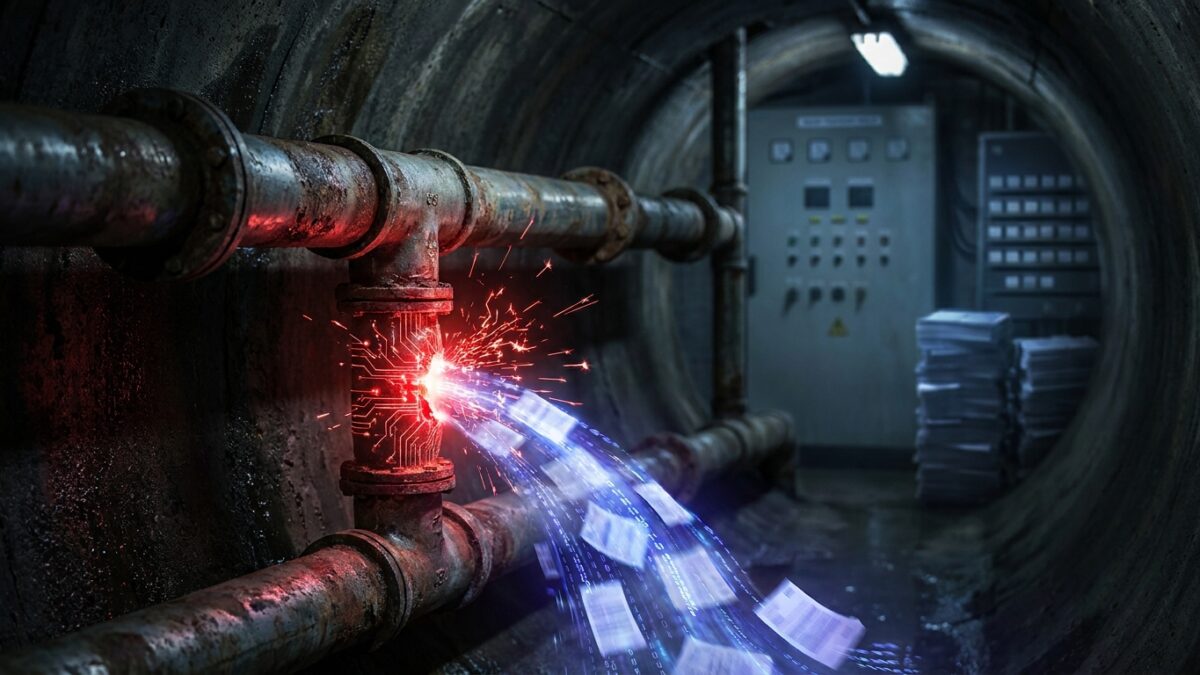

東京都水道局の事業を再委託された企業がサイバー攻撃を受け、約13万件規模の個人情報が流出したおそれがあると報じられた。公共インフラでは、情報漏えいが住民の二次被害だけでなく、行政・事業体への信頼低下や対応コスト増につながる。さらに委託網全体の運用停滞を招く点が情シスとして見逃せない。

重要なのは、狙われたのが本体ではなく再委託先であることだ。委託網のどこか一社でも対策が弱ければ、攻撃者はそこを起点に侵入し、結果として発注者側に被害が跳ね返る。DXで業務分散が進むほど、この構造的リスクは増大する。

なぜ再委託先が狙われるのか

第一に、セキュリティ投資や運用成熟度のばらつきである。専任要員不足、ログ監視の未整備、資産管理の不徹底は中小の委託先で起きやすい。攻撃者は堅い正面より、統制の届きにくい側面を突く。

第二に、業務上必要として広いアクセス権が付与されがちな点だ。最小権限が徹底されないと、侵害時に取得可能なデータ範囲が一気に拡大する。近年はランサムウェアの二重恐喝が常態化し、暗号化だけでなく窃取データの公開脅迫がリスクを長期化させる。

「流出のおそれ」段階で情シスが備えるべきこと

「流出のおそれ」は確定ではない一方、攻撃者がデータに接触した可能性を否定できない状態を指す場合が多い。ログ不足や痕跡削除により、被害範囲の確定が難航することもある。過小評価を避け、利用者向けの注意喚起と窓口整備を早期に進めるべきだ。

二次被害としてはフィッシング、なりすまし、詐欺電話・SMSが増えやすい。公式連絡手段の明示、問い合わせ対応の導線、注意すべき連絡例の提示をセットで用意する。委託先にも同様のコミュニケーション方針を求め、発表内容の齟齬を防ぐ。

契約・技術・運用で回す委託網ガバナンス

発注者は「委託したから終わり」では統制できない。契約では再委託の条件と事前承認、準拠すべきセキュリティ要件、インシデント報告期限、調査協力、ログ提出、監査権、違反時の措置まで明文化する。個人情報は保管期間、暗号化、持ち出し、終了時の返却・消去証明まで運用に落とし込む。

技術要件としてはMFA、特権ID管理、EDR運用、脆弱性管理とパッチ適用、ネットワーク分離とデータ最小化、隔離バックアップと復旧訓練を必須化したい。運用面ではログ集中管理と監視、夜間休日の連絡網、端末隔離やアカウント停止の権限設計、フォレンジック等の外部支援契約を平時に整える。委託網の棚卸しと定期監査、共同訓練を継続し、「最も弱い部分」で信頼が決まる現実に備える必要がある。