最近の日本の製造業はサイバーセキュリティのリスクに直面しています。工場の自動化やデジタル化が進む中、サイバー攻撃者はこれらの技術的脆弱性を狙い、重要なデータの窃盗や生産プロセスの妨害を行っています。

特に、ランサムウェアやフィッシング、産業制御システムへの攻撃などが増加しており、企業の運営に大きな支障をきたしています。これらの攻撃は、不十分なセキュリティ対策や従業員のセキュリティ意識の低さが原因で発生することが多いため、製造業界ではセキュリティ対策の強化が急務となっています。

サイバーセキュリティ上の脅威の増大

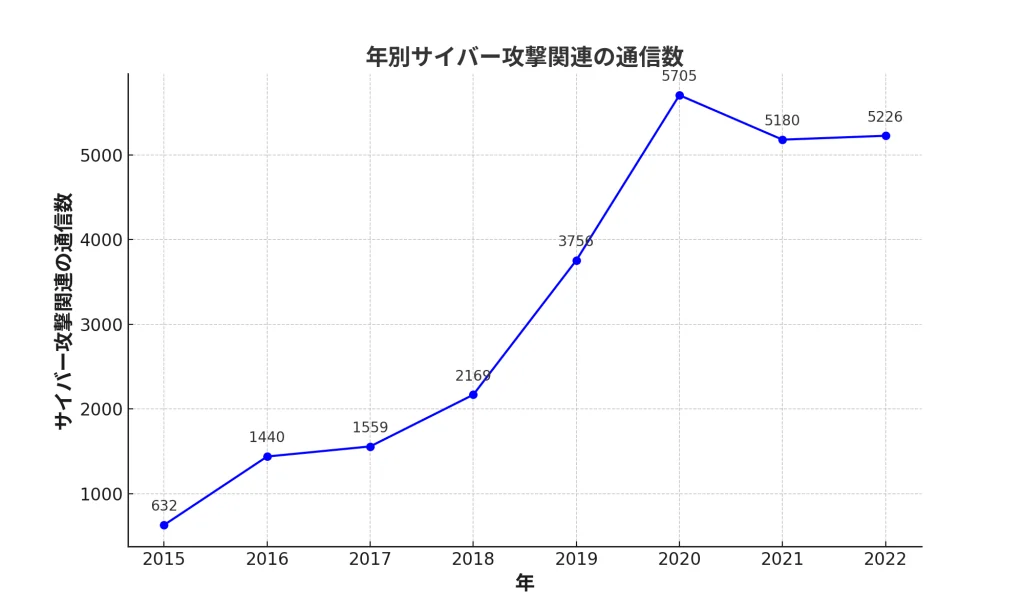

製造業に関わらずサイバーセキュリティの脅威は増大しています。右図はNICTが提供するサイバー攻撃関連通信数のグラフですが、2022年(約5,226億パケット)を2015年(約632億パケット)と比較するとその数は約8.3倍となっています。2020年を境に低減してはいますが、依然多くの攻撃関連通信が観測されている状態です。

※引用:NICT(国立研究開発法人 情報通信研究機構) サイバー攻撃観測網(NICTER)

国内の製造業におけるセキュリティ事故の実態

国内の製造業において、サイバーセキュリティ事故の実態は非常に深刻です。デジタル変革の進展に伴い、製造業の各社は生産システムとデータのセキュリティに対する脅威に直面しています。

特に産業用制御システム(ICS)や運用技術(OT)への攻撃が増加傾向にあります。これらの攻撃は、製品の品質への影響、生産ラインの停止、重要な企業情報の漏洩など、企業運営に甚大な影響を及ぼすリスクを持っています。サイバーセキュリティの脅威に対処するため、継続的なリスク管理と従業員の教育が不可欠です。

サプライチェーン攻撃とは?

サプライチェーン攻撃は、製造業における主要な脅威の一つです。これは、攻撃者が企業のサプライチェーンを通じて侵入し、情報を盗み出したり、システムを損傷させたりするものです。製造業のサプライチェーンは多くの企業で構成されているため、一つの企業の脆弱性が全体へのリスクにつながることがあります。

いまやランサムウェアをはじめとしたサイバー攻撃は企業規模を選びません。セキュリティ対策が不十分な企業を手あたり次第攻撃するため、セキュリティリテラシーやサイバー攻撃に対する対策ができていない中小企業が被害に遭うケースが多く見られます。そこからサプライチェーン攻撃を通じて、大手取引先や関連会社のネットワークに侵入し情報を搾取するといった事案も急増しています。 そのため、企業間取引には十分なセキュリティ対策が条件として盛り込まれているケースも増えてきています。

国内製造業のサイバー攻撃被害事例

国内の製造業では、サイバー攻撃により様々な被害が報告されています。例えば、企業の内部ネットワークに侵入し、重要なデータを盗み出したり、生産ラインの停止を強いたりする事例があります。これらの攻撃は、製造業の業務遂行能力に甚大な影響を及ぼし、経済的損失を引き起こす可能性があります。

ここでは、実際に起きた代表的な被害事例を紹介いたします。

| 発表日付 | 企業名 | 概要 |

|---|---|---|

| 2020年11月 | 三菱電機株式会社 ※同社公式HP引用 | 同社が利用するクラウドサーバーに対する外部からのサイバー攻撃により、同社と取引関係にある一部の国内企業や個人事業主の金融口座情報について、情報が外部流出したことを発表。 被害を受けたクラウドサービス上に通常と異なるアクティビティを検出したとのこと。同社がこれを調査したところ、外部からの不正アクセス事案であると判明したとしている。 同社は2020年1月にも外部からの不正アクセスを受けており、今回確認された不正アクセスは攻撃方法が異なるため調査に時間を要した。 |

| 2022年11月 | 株式会社山本製作所 ※同社公式HP引用 | 同社が管理しているサーバーにてサイバー攻撃による不正アクセスを受けたことを確認。サーバーの停止、ネットワークの遮断を行っており、データの読み取り及びメールの確認等ができない状態となった。お問い合わせへの対応や書類の発送等にも支障が生じた。 |

| 2023年2月 | 小島プレス工業株式会社 ※同社公式HP引用 | 子会社が使用していたリモート接続機器の脆弱性を突かれたことで発生。攻撃者はこの脆弱性を利用して子会社のネットワークに侵入し、その後本社ネットワークへアクセス。攻撃はランサムウェアによるもので、一部のサーバとパソコン端末のデータが暗号化されたが、具体的な身代金額の要求はなかったとのこと。この一件によりトヨタ自動車の国内全14工場が停止した。 |

| 2023年6月 | コクヨ株式会社 ※同社公式HP引用 | 同社グループのサーバーに対して不正アクセスが行われていたことが判明。 攻撃者が当社の海外現地法人側の当社グループのネットワークに侵入したことにより発生したと考えられる。 攻撃者は、ランサムウェアを作成及び実行することにより、データを暗号化したものと考えられている。 ネットワークログに記録されている外部転送関連のデータ通信量が僅かであったため、同社グループが保有する約186万件の個人データが外部へ漏洩した可能性は極めて低いと考えられるとのこと。 |

| 2023年11月 | 株式会社ベルソニカ ※同社公式HP引用 | 同社システムへの外部からの不正アクセスが発生し、一部情報の流出を確認したと発表。 外部調査機関に調査を依頼したところ、攻撃者が同社が保有する個人情報等を持ち出し、その一部を外部サイトにて公開している事実が判明。 不正アクセスの影響により同社の取引先および従業員、元従業員の個人情報合計約1,000件に流出の懸念が生じている。 |

製造業でのサイバーセキュリティ対策のポイント

製造業におけるサイバーセキュリティ対策は、企業の持続可能な運営とデータ保護のために極めて重要です。特に製造業界では、様々なテクノロジーとプロセスが融合しており、これにより複雑なセキュリティリスクが生じています。ここでは、製造業でのサイバーセキュリティ対策の重要なポイントをいくつかご紹介します。

未知の攻撃にも対応できるセキュリティツールの導入

未知の脅威にも対応可能なセキュリティツールの導入は、製造業において重要です。これには、エンドポイント保護、侵入検知システム、アタックサーフェスリスクマネジメントなどが含まれます。

セキュリティについて従業員教育を行う

従業員へのセキュリティ教育も重要です。従業員がセキュリティリスクを理解し、適切に対応できるようにすることで、企業全体のセキュリティレベルを向上させることができます。

セキュリティ対策のガイドラインを策定する

セキュリティ対策のガイドラインの策定も必要です。これには、リスク評価、対応計画、緊急時の対策などが含まれ、企業がシステムとデータを守るための基本的な枠組みを提供します。

経済産業省が策定した「工場システムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」など参考にしてみてはいかがでしょうか。

これらのポイントは、製造業におけるサイバーセキュリティの基本的な枠組みを構築するのに役立ちます。セキュリティは一過性の取り組みではなく、継続的な努力と改善が必要です。

アクトが提供するEDR+SOCサービス「セキュリモ」は、サイバー攻撃に対してAIでリアルタイム検知し、攻撃内容の可視化と分析内容を報告するPCやサーバーのセキュリティサービスです。弊社SOCチームが、グローバルトップクラスの検知率・防御力を持ったEDR(SentinelOne)のおまかせ運用を実現します。

アクトはSentinelOneとMSSP契約を持つ正式パートナーかつ、国内唯一のIRパートナーであり、 平常時からインシデント対応までお客さま負担をかけることなく、最高レベルのサイバーセキュリティをご提供します。

また、IT導入補助金対象サービスの『データお守り隊』もご提供しております。

EDR+SOC+簡易サイバー保険をお手頃価格でパッケージしたサービスです。補助金を申請することで低コストで高度なサイバーセキュリティ対策を実現できます。

ご興味がございましたら下記よりご確認ください。

アクトのサイバーセキュリティ対策支援

アクトでは日頃のIR・SOC業務で多くの知見を持つ当社サイバーセキュリティ事業部のスペシャリストが、企業さまのセキュリティに関する不安を解消するため、全力でサポートさせていただいております。