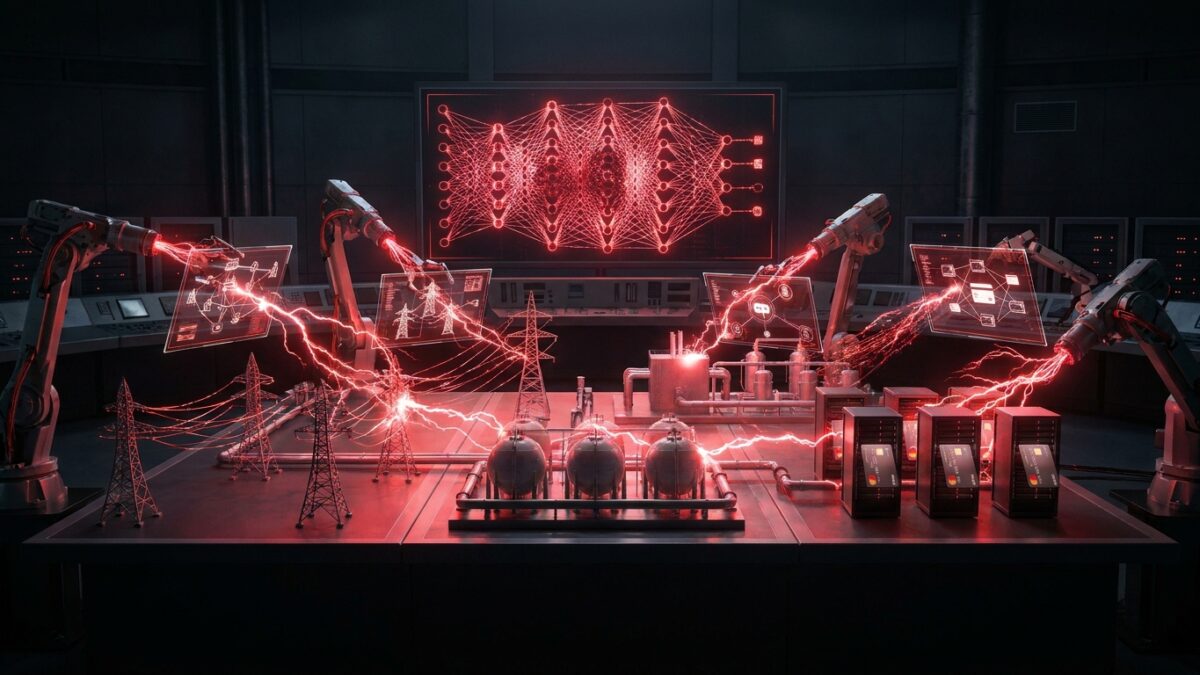

AIで加速する攻撃の工業化と同時多発リスク

電力・ガス、決済などの重要インフラ事業者に対し、セキュリティ対策の緊急点検要請が報じられた。高性能AIの普及で、偵察から侵入、横展開、詐欺までが高速に反復され、攻撃が「工業化」する懸念がある。同時多発的に侵害が起きると、個社の対策水準だけでは社会機能の継続を守り切れない。

特に危険なのは、サプライチェーンや委託先、関連会社の弱点を起点に連鎖するパターンである。OTを「閉域」と見なしていても、保守回線や監視連携などの例外が積み重なり、境界の端末が一点突破の入口になり得る。AIにより、自然なフィッシング文面や検知回避の手口が量産される前提で備える必要がある。

緊急点検の焦点:対策の有無より効き目の検証

点検は規程や導入製品の有無ではなく、攻撃時に止められるか、止められなくても被害を限定できるかを確認すべきである。重要インフラは停止できない装置やレガシー環境が多く、一斉パッチや更改が難しい。ゆえに「できない前提」で代替策を組み合わせ、リスクを下げる設計と運用が問われる。

確認観点は、(1)侵入されにくさ、(2)侵入を早く見つける力、(3)侵入後に広げない・復旧できる力の3点に集約できる。いずれも証跡と実運用を伴う評価が必要である。机上のチェックリストだけでは、AIで高速化した攻撃サイクルに追いつけない。

情シスが優先すべき実務:ID統制・分離・ログ・復元

最優先はアイデンティティと特権アクセスの統制である。MFAの適用範囲、特権IDの共用排除、アカウント棚卸し、条件付きアクセス、管理操作ログの保全と改ざん耐性を点検する。保守ベンダーやクラウド管理権限の奪取は、設定変更や監視停止に直結する。

次に、IT/OT境界を含むゾーニングと最小権限を徹底する。例外接続を前提に、通信のホワイトリスト化、管理端末の隔離、ジャンプサーバ強制、端末証明書や機器認証でなりすましを減らす。脆弱性はパッチ適用だけでなく、WAF/IPS、設定変更、公開範囲縮小、隔離、監視強化など代替策まで含めて管理する。

さらに、ログと監視の実効性を詰めるべきである。認証、管理操作、外部通信、設定変更、バックアップ操作などの重要ログを収集し、時刻同期、保全期間、夜間休日の対応体制まで確認する。最後に、ランサムウェアを想定したバックアップ隔離(オフライン/イミュータブル)と復旧訓練を必須とし、「本当に戻る」ことを演習で証明する。

点検を改善に変えるガバナンスと進め方

短期の緊急点検は、結果を優先度付きの改善バックログに落とし、責任者・期限・予算まで紐付けて初めて効果が出る。重要業務と資産の特定、想定攻撃シナリオの策定、現状統制の証跡確認、リスクと実現性による優先順位付け、演習と再点検を一連で回す。経営層には、検知までの時間、封じ込めまでの時間、復旧時間、特権ID統制率、復元成功率などの指標に翻訳して提示することが要点である。

重要インフラの点検は「境界」と「復元力」を鍛える作業だ。単発の報告書で終わらせず、委託先を含む統制と運用成熟度を継続的に引き上げる仕組みに接続すべきである。