境界装置が狙われる構造的リスク

SSL-VPNはリモートアクセスや拠点間接続の入口であり、インターネット到達可能な配置になりやすい。認証・暗号化・セッション管理など機能が集中するため、欠陥が見つかると攻撃の起点になりやすい。さらに「セキュリティ機器だから安全」という過信が生まれ、監視や棚卸しが後回しになることもある。侵害されると設定情報や通信経路、ログといった重要資産に近い位置を奪われる点が厄介である。

想定される侵害シナリオと影響

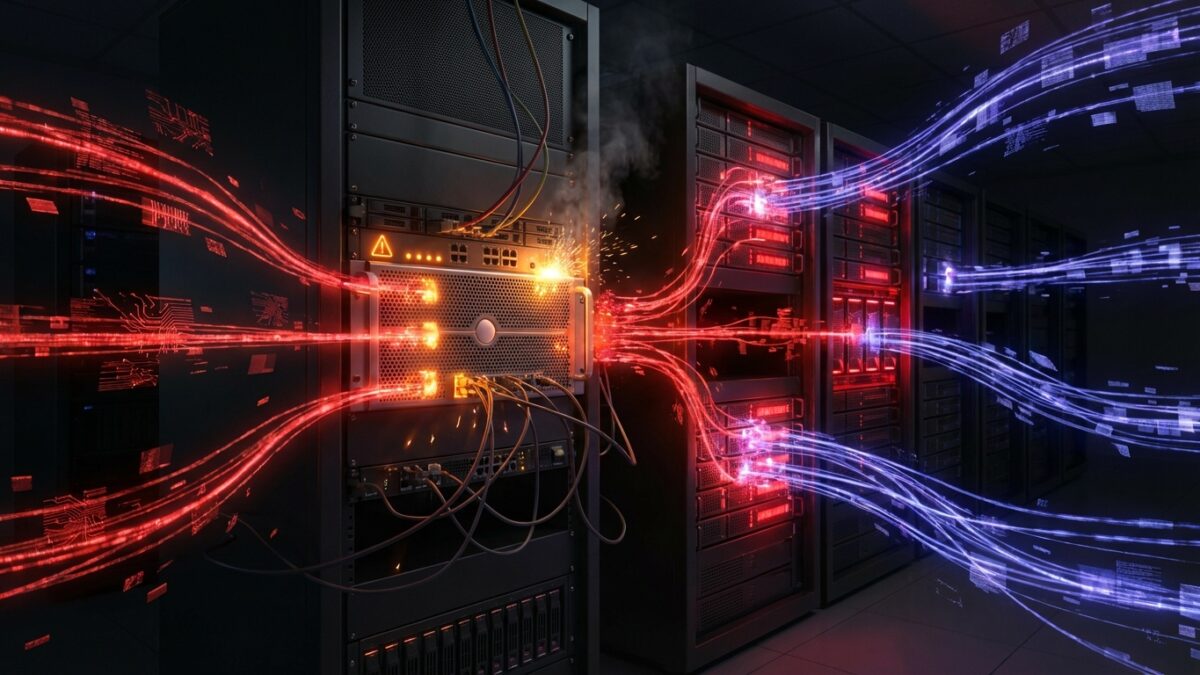

攻撃者は外部から公開資産をスキャンし、機器種別やバージョンを推定する。脆弱性が悪用されると、認証回避や任意コード実行、情報漏えいを足掛かりに装置設定やセッション情報が奪取・改ざんされ得る。次にVPN経由で内部へ侵入し、ADやファイルサーバー、仮想基盤、運用管理系へ横展開する。最終的にランサムウェア実行、機密窃取、バックドア設置、ログ改ざんへ進むため、VPN装置自体の監視が遅れを生まない鍵となる。

直ちに実施すべき優先対策

まず対象機器と機能の利用有無、バージョン、パッチ適用状況を棚卸しし、迅速に更新する体制を整える。緊急パッチ判断フロー、夜間休日の作業、ロールバック手順を平時から明文化しておくべきだ。次に露出面を減らすため、到達元IP制限やジオブロック、管理アクセスの分離、踏み台経由などを検討する。到達性を下げるだけで攻撃難易度は大きく上がる。

認証はMFAを前提とし、管理者アカウント分離や条件付きアクセス、パスワード使い回し対策も併用する。ただし脆弱性の種類によってはMFAが迂回されるため、MFAは十分条件ではない。VPN装置ログ(認証、設定変更、管理画面アクセス、異常セッション、未知IP)をSIEMへ転送し、IoCに基づく遡及調査と隔離・資格情報リセット・整合性確認へ即時移行できるようにする。加えて設定バックアップの世代管理と差分監査、管理GUIのアクセス制御を徹底する。

中長期のVPN依存低減と運用基盤整備

境界装置の脆弱性は繰り返し発生するため、VPN単体に依存しない設計へ段階的に移行すべきである。アプリ単位で制御するZTNA、マイクロセグメンテーション、PAM、端末健全性チェックなどを組み合わせ、侵害時の横展開を抑える。なおゼロトラストは製品導入だけでは成立せず、資産管理、ID管理、ログ基盤、例外運用や監査の整備が前提となる。今回の報道を契機に、露出資産とパッチ遅延要因を組織的に棚卸しすることが再発防止の近道である。