ランサムウェアの脅威像と「二重恐喝」の前提

ランサムウェアは端末やサーバー、クラウド環境に侵入してファイルを暗号化し、復号と引き換えに身代金を要求するマルウェアである。近年は暗号化に加え、窃取データの公開をちらつかせる二重恐喝が主流で、金銭被害だけでなく信用失墜や法的責任、事業停止に直結する。支払っても復号されない、追加恐喝や再侵入を招くなどのリスクがあり、「支払い=復旧」とは見なせない。

情シスが押さえるべき基本は「侵入させない」「横展開させない」「暗号化されても復旧できる」の三本柱である。暗号化は最終局面であり、その前の権限奪取やバックアップ破壊を止められるかが被害規模を左右する。したがって、検知・封じ込めと復旧設計を平時からセットで整える必要がある。

侵入経路の典型と点検優先順位

入口はパターン化しており、まずVPN/RDPなどリモートアクセスの露出と設定不備、弱い認証、未適用パッチを疑うべきである。次に、フィッシング経由のマクロ文書や悪性添付、URL誘導が初期侵入の起点になりやすい。さらにサプライチェーンやRMMなど管理ツールの悪用では、単一組織の防御だけでは限界がある。

点検の順序は、外部公開資産の棚卸しと脆弱性対応、管理系アカウントの保護、メール防御の強化が現実的である。特に認証情報の窃取と特権奪取が成立すると横展開が加速し、ファイルサーバーやAD、クラウド管理面まで被害が拡大する。取引先・委託先の接続経路は権限分離と監査を前提に設計し、例外運用を残さないことが重要だ。

暗号化までの攻撃フェーズと検知ポイント

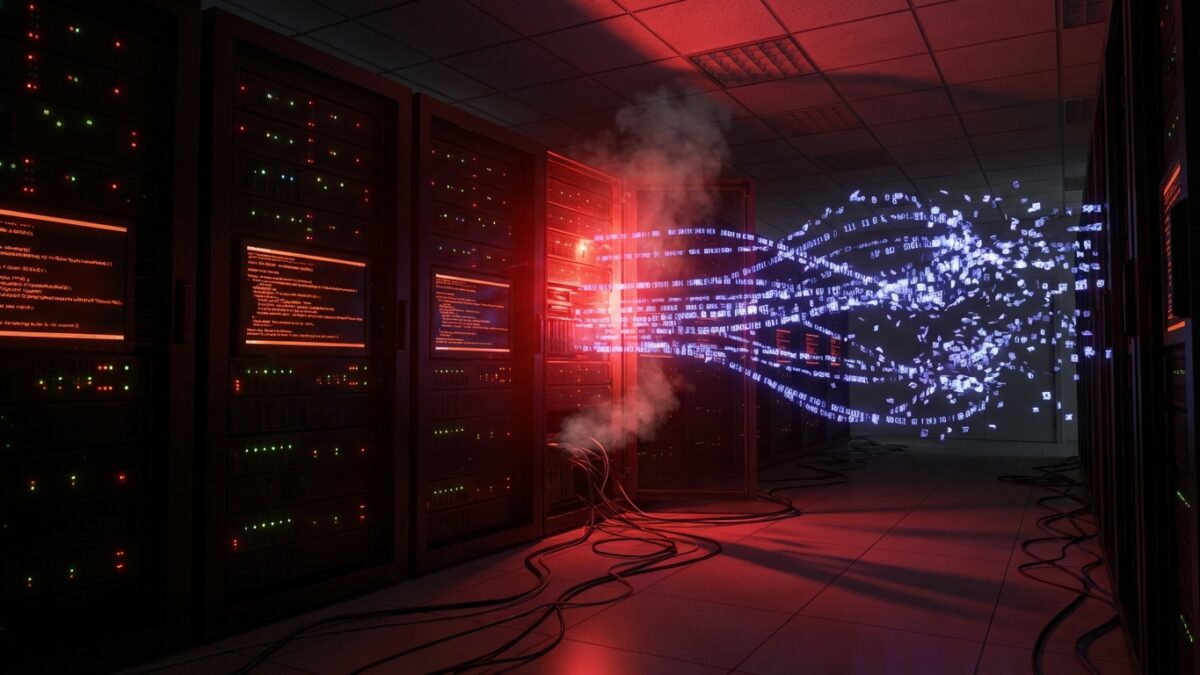

攻撃者は侵入直後に暗号化せず、まずADや共有フォルダ、資産情報を調査し、権限昇格と横展開を進める。並行してログ無効化やEDR停止、バックアップ削除、スナップショット破壊など復旧妨害を行い、最後に一斉暗号化を実行する。二重恐喝では暗号化前に機密情報を外部送出する工程が入る。

監視では、不自然な権限昇格、管理者グループ変更、横展開ツールの実行、バックアップ関連操作、監査ログ停止を「前兆」として捉えるべきである。EDRやSIEMでログを集約し、アラート時に端末隔離・アカウント停止・セグメント分断を即時に行える手順を整備する。手順は机上ではなく、定期的な訓練で実行可能性を担保する必要がある。

情シス主導で進める実践対策と初動手順

復旧の要はバックアップであり、3-2-1を基本にイミュータブルや別アカウント/別テナント化など「改ざんされない」設計を検討する。バックアップは取得だけでなく、定期的なリストア検証を実施し、復旧時間と復旧範囲を業務要件として定義する。加えてVPN、メール、管理コンソールなど被害最大化ポイントにはMFAを必須化し、特権IDの常用を避ける。

パッチ運用は資産可視化とセットで行い、外部公開資産から優先して更新する。メール対策は教育だけに依存せず、サンドボックス、URLフィルタ、認証(SPF/DKIM/DMARC)など技術的な多層化で失敗を前提に設計する。感染が疑われたら、ネットワーク隔離、疑わしいアカウント停止とトークン失効、ログ・メモリ・ディスクの保全、バックアップ環境の保護を同時並行で進め、CSIRT・外部支援・法務・広報を含む体制を速やかに起動する。