複数社が「漏えい否定」する局面の切り分け

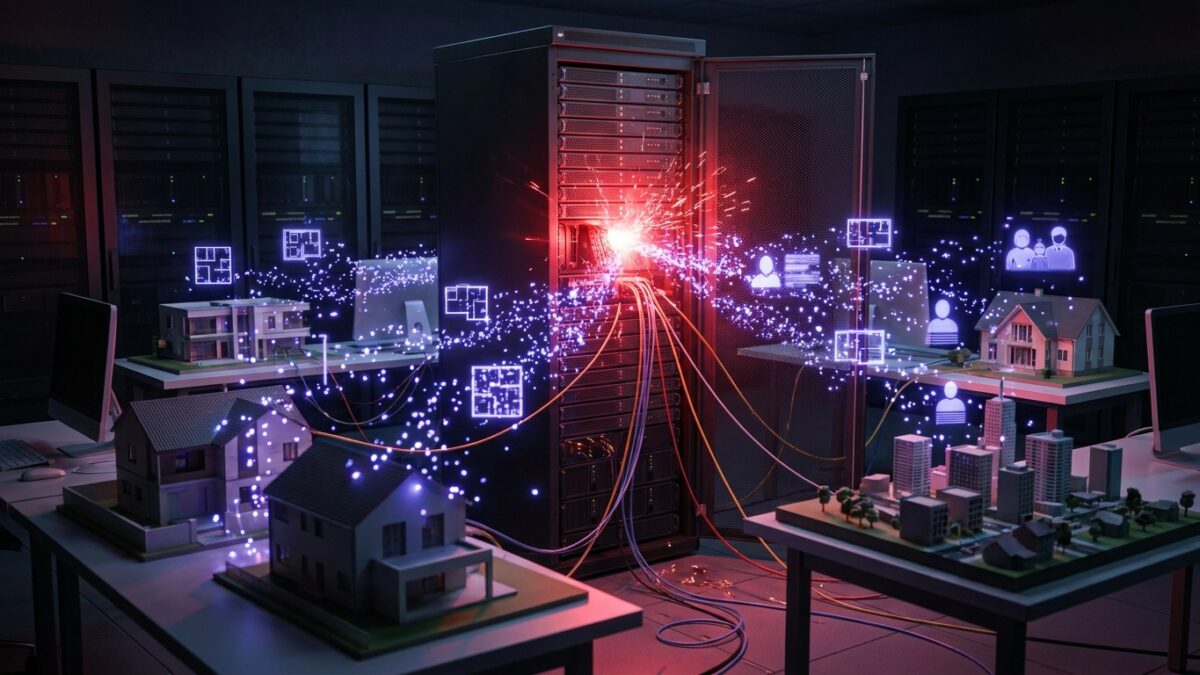

不動産ポータル各社が「自社からの情報漏えいは確認されていない」と表明する一方、業界向けCRMで不正アクセスが確認されたという報道が出た。こうした場面で重要なのは、流出の有無を早合点せず、侵害の起点と経路を分離して見ることだ。同一データがポータル、広告代理店、CRM、店舗端末、メールや表計算ファイルに多重保管されていれば、弱い一点が突破口になり得る。

特にSaaS型CRMは顧客情報が集約しやすく、加盟店や利用企業の運用差も大きい。ポータル側の否定は「当該システムからは確認できていない」という範囲に留まり、委託先や連携先、利用企業側端末の侵害可能性は別軸で検証すべきである。

不動産CRMに集まる情報と二次被害リスク

不動産の反響管理では、氏名・連絡先に加え、希望条件、現住所、勤務先、家族構成などが蓄積されやすい。申込以降は本人確認書類や収入関連が添付される運用もあり、攻撃者にとって価値が高い。文脈情報(物件名、内見日、担当者名)が揃うと、精度の高いフィッシングやなりすましが成立しやすい。

情シスは漏えいそのものだけでなく、二次被害の抑止を設計に組み込む必要がある。振込依頼、本人確認の再提出、至急対応を装う連絡が増える前提で、社内外の注意喚起と問い合わせ導線を準備しておくべきだ。

初動対応の要点:封じ込め・証拠保全・影響特定

不正アクセスの疑いが出たら、沈黙ではなく「確定事項」と「未確定事項」を分けて更新し続ける姿勢が必要である。初動の優先順位は、封じ込め、証拠保全、影響範囲の特定の順で並行実施する。封じ込めでは不審IP遮断、アカウント停止、セッション/APIキー無効化、MFA強制などを迅速に行う。

証拠は監査ログ、WAF/IDS、クラウド操作ログ、アプリ/DBログを改ざん耐性のある形で保全する。影響特定では、いつからどの権限で、どの機能・テナント・データにアクセスされたかを時系列で確認する。顧客対応は謝罪だけでなく、不審SMS/メールや振込依頼への具体的な注意喚起を必ず含めるべきである。

再発防止の実務:ID・権限・ログ・連携点の統制

技術論点としては、認証情報の侵害、過剰権限、API/外部連携の設定不備が頻出する。対策の中心は、全ユーザーMFA強制(管理者はFIDO2等の耐フィッシング方式)、条件付きアクセス、最小権限とロール棚卸し、退職・異動を前提にした権限自動失効である。ログは「取得」だけでなく、SIEM等で大量エクスポートや深夜の管理操作を検知できる運用に引き上げる。

加えてCSV出力の上限・承認制、DLP等の持ち出し統制を設計し、例外運用は申請で可視化する。委託先・連携先は、SOC2やISMSの有無だけでなく、脆弱性対応SLA、テナント分離、バックアップ、暗号化を契約と運用要件に落とし込むことが再発防止の要となる。