国内の教育機関では、サイバー攻撃による被害が増加しており、ランサムウェアやマルウェアなど多様な攻撃が学校や大学のシステムを脅かしています。学生や教職員の個人情報漏洩、学内システムの停止、研究データの損失など、その影響は甚大です。本記事では、実際に国内の教育機関で発生したサイバー攻撃の事例を取り上げ、教育機関が取り組むべきセキュリティ対策を解説いたします。

ランサムウェアをはじめとしたサイバー攻撃は増加傾向

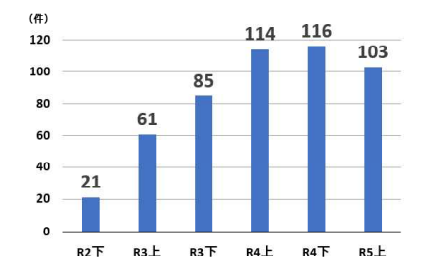

警察庁が発表した「令和5年上半期におけるサイバー空間をめぐる脅威の情勢等について」によると

企業・団体等におけるランサムウェア被害として、令和5年上半期に都道府県警察から警察庁に報告のあった件数は103件であり、令和4年上半期以降、高い水準で推移している。

ランサムウェアは、サイバー攻撃の中でも最も深刻な脅威の一つです。国内では、2022年にかけてランサムウェアによる被害が急増し、その被害は企業だけでなく、教育機関にも及んでいます。ランサムウェア攻撃は、システム内のデータを暗号化し、復旧のために金銭を要求するものです。

これによって、学校や大学の運営が停止したり、学生の学業や研究活動に深刻な影響を与えることがあります。

教育機関がランサムウェアの標的となる要因には、学内システムのセキュリティが比較的脆弱であること、そして学生や教職員の個人情報が豊富に存在することが挙げられます。さらに、教育機関では、セキュリティ対策への投資が不十分であることが多く、攻撃者にとって侵入しやすい環境となっているのです。

このため、教育機関はセキュリティ対策を強化し、ランサムウェア攻撃に対する予防策を講じる必要があります。

学校法人などの教育機関もサイバー攻撃の対象に

学校法人や教育機関は、サイバー攻撃の主要な標的となっています。その背景には、教育機関が多くの個人情報や機密情報を保有していること、さらにセキュリティ対策が十分ではないことが挙げられます。攻撃者は、教育機関のセキュリティの甘さを突いて侵入し、個人情報を窃取したり学内システムをダウンさせるなどの攻撃を行います。

たとえば、国内の大学でフィッシングメールを使った攻撃によって学内ネットワークが侵害され、学生や教職員の個人情報が漏洩した事例があります。また、ある高校では、ウェブサイトがハッキングされ、学校行事の情報が改ざんされた事件が発生しています。

これらの事例は、教育機関がサイバー攻撃の対象として非常に脆弱であることを示しており、セキュリティ対策の強化が急務です。

教育機関のサイバー攻撃事例

ここでは、実際に起きた国内教育機関のサイバー攻撃事例をいくつかご紹介します。

| 発生月 | 教育機関 種類 | 概要 |

|---|---|---|

| 2023年11月 | 【不正アクセス】 国立大学法人北海道大学 ※参照:同大学公式HP | ー大学院で使用りているWEBサーバーが不正アクセス被害ー 同大学大学院工学研究院が管理・運営する工学部webサーバが不正アクセスを受け、学内のデータベースに保存されていた個人情報が流出する可能性があることが判明した。 公表によれば、不正アクセスは2023年11月6日から11月28日までの期間に発生しており、工学系部局のみが被害対象とみられている。 調査の結果、以下の個人情報が流出した可能性があることが明らかになっている。 ・2003年度以降に在籍歴のある学生の個人情報:19,570件 ・2004年度以降に在籍歴のある教職員の個人情報:2,890件 ・2023年10月以降に採用された非常勤講師の個人情報:1件 ・2021年度以降に在籍していた教職員のご家族の個人情報:1,090件 ・2023年1月以降にフロンティア応用科学研究棟セミナー室等の予約者の個人情報:3件 流出可能性が判明後、同大学は即座に外部からの接続を遮断し、内部および外部の専門機関による調査を実施。 公表時点で本事案以外に技術的な問題は確認されていないとされており、現在はデータベースと切り離した新しいwebサーバが稼働しているとのこと。 再発防止のためにサーバおよびシステムの見直しを開始。 情報セキュリティに対する取り組みを強化する方針とされている。 |

| 2024年3月 | 【不正アクセス】 公立大学法人北九州市立大学 ※参照:同大学公式HP | ー教員が使用しているPCが不正アクセス被害ー 同大学において、教員が使用しているパソコンで不正アクセス被害が発生した。 公表によると、2024年3月11日に中国学科の教員が自宅で業務用のパソコンを使用していたが、不正アクセスを受けて遠隔操作されたという。 当該攻撃でパソコン内のファイルが閲覧された可能性から、翌日の朝には同大学の情報セキュリティ部門が対応し、該当パソコンの電源を切りネットワーク遮断と調査が行われた。 調査の結果、パソコン内には学生および教員の個人情報が保存されていることが確認されている。 情報流出が懸念されている情報として、同大学学生の学籍番号や氏名、素点162名分と、当該教員の交友関係者92名分の住所、氏名、電話番号、メールアドレスが該当するとのこと。 公表時点では、情報流出は確認されていないと説明されている。 今後は全教職員を対象とした情報セキュリティ研修を実施し、個人情報の取り扱いと不正アクセス対策を徹底するという。 |

| 2024年3月 | 【USBメモリ紛失】 高槻市立中学校 ※参照:同市公式HP | ー学生情報が保存されているUSBメモリの紛失ー 同市の中学校で、生徒の個人情報が保存されていたUSBメモリの紛失が判明した。 同学校によると、保管していたとされる保管場所にUSBメモリがないことに気付いたことで紛失が発覚したとのこと。 USBメモリ内には、生徒指導に係る資料や、在籍生徒一覧(学年、出席番号、氏名など含む)、公開研究授業の写真データが記録されていたとされている。 調査から、USBメモリは自動でデータ暗号化される仕様となっており、パスワードが設定された状態だったとのこと。 また、公表時点では情報流出に関わる報告は確認されておらず、校舎外へ持ち出した経緯はないと説明されている。 |

| 2024年3月 | 【不正アクセス】 国立大学法人お茶の水女子大学 ※参照:同大学公式HP | ーお茶の水女子大学で不正アクセス被害ー 2024年3月18日、同大学ネットワークからの不審な通信が確認されたという。外部機関からの通報で事態が判明している。 調査したところ、海外からの不正ログインを受けており、攻撃の踏み台とされていた。 原因として、当該サーバーの構築時に「test」というユーザが作成され、そのユーザに安易なパスワードが設定されていたこととされており、加えて学外からリモート接続(SSH)が可能な状態で運用されていた点がそれぞれ挙げられている。 この状況を狙った攻撃者は、大量のログイン試行を実施して不正なログインに至ったとみられている。 |

| 2024年3月 | 【不正アクセス】 学校法人大東文化大学 ※参照:同大学公式HP | ー非常勤講師のPCが不正アクセス被害ー 同大学において、不正アクセスによる情報流出の可能性が懸念されている。 公表によると、同大学非常勤講師が所有するパソコンに外部からの不正アクセスが確認されたとのこと。 当該教員が担当していた科目「板橋校舎開講1科目」の成績を含む69名分の個人情報が流出したおそれがあるとされている。 大学は対応として、警察に被害届の提出や、該当する学生に個別連絡を行っており、現時点で二次被害に関する報告は受けていないと説明されている。 大学は、今後同様の事象が発生しないよう再発防止策を徹底する方針を示している。 |

| 2024年3月 | 【PC紛失】 学校法人日本工業大学 ※参照:同大学公式HP | ー生徒・受験者など10,270名の個人情報含むPC紛失ー 同大学の研究室で使用されていたパソコン3台が紛失する事態が発生した。 当該パソコン3台は廃棄予定として研究室外の敷地内に置かれたが、その後廃棄手続きを実施する段階で紛失が判明。 公表時点で警察への遺失物届提出などの捜索活動が行われているものの、発見には至っていない状況とされている。 紛失したパソコンには、学生や非常勤講師、教員採用応募者、入学試験受験者、オープンキャンパス参加者など10,270名分の個人情報が記録されていたとみられており、氏名や住所、生年月日、メールアドレス、電話番号、成績などの情報が該当すると説明されている。 紛失の原因は、情報機器取扱ガイドラインの遵守が不十分であり、廃棄予定のパソコンを適切に処理しなかったこととされている。 |

| 2024年4月 | 【メール誤送信】 国立大学法人山口大学 ※参照:同大学公式HP | ー職員によるメール誤送信ー 同大学によると、2024年4月3日に医学部職員が団体結成届の提出を依頼するため、医学部の2年生以上の在学生(963名)と医学部の教員(12名)にメールを一斉送信した。 その後、同メールを受信した本学教員からの指摘により、本来添付すべきファイルではなく、35名の学生の個人情報が記載されたファイルを誤って添付していたことが判明している。 当該ファイルには、学生氏名をはじめ学科、学年、学籍番号、電話番号、現住所、帰省先、メールアドレスなどの個人情報が含まれていたという。 なお、学外への情報流出や悪用などの二次被害は確認されていないとされている。 |

サイバーセキュリティ対策の具体的な方法

教育機関におけるサイバーセキュリティ対策は、包括的なアプローチが必要です。以下に、具体的な対策方法をいくつか紹介します。

パスワードの強化と定期的な変更

パスワードの強化は、不正アクセスを防止するための基本的な対策です。最低でも12文字以上のパスワードを設定し、英字や数字・特殊記号を組み合わせることで、攻撃者がパスワードを推測しにくくなります。

職員・スタッフの情報セキュリティ意識向上のトレーニング

セキュリティ意識を高めるためのトレーニングを定期的に行い、フィッシングメールやマルウェアのリスクを理解させることが重要です。

マルウェア対策ソフトの導入と定期的な更新

マルウェア感染を防ぐために、信頼性の高いマルウェア対策ソフトを導入し、定期的にアップデートします。リアルタイムスキャンを有効にしておくことで、感染リスクを大幅に軽減できます。

セキュリティポリシーの策定と運用

教育機関全体でセキュリティポリシーを策定し、職員全体に徹底させることが重要です。これにより、組織全体のセキュリティ意識を高め統一した対策を実施できます。

ネットワークのセグメント分離とアクセス制御

学内ネットワークをセグメント化し、アクセス制御を厳密に行うことで、不正なアクセスを未然に防ぐことができます。これにより、セキュリティを強化しサイバー攻撃のリスクを最小限に抑えられます。

このような対策を導入し、教育機関全体で継続的にセキュリティ対策を見直すことで、サイバー攻撃に対する防御力を強化することができます。

アクトはSentinelOneとMSSP契約を持つ正式パートナーとして、 平常時からインシデント対応までお客さま負担をかけることなく、最高レベルのサイバーセキュリティをご提供します。