COMハイジャッキングとは?概要と対策をわかりやすく解説

2024年12月22日

ブーター(Booter)とは?仕組みやリスク、対策をわかりやすく解説

2024年12月21日

コードインジェクションとは?仕組みや対策をわかりやすく解説

2024年12月20日

アンチ・デバッグとは?その仕組みとセキュリティへの影響をわかりやすく解説

2024年12月19日

DLLハイジャッキングとは?概要と仕組み、対策をわかりやすく解説

2024年12月17日

リバースシェル攻撃とは?概要と仕組み、対策をわかりやすく解説

2024年12月16日

情報窃取型マルウェアとは?概要とリスク、対策をわかりやすく解説

2024年12月15日

クリッパーマルウェアとは?概要とリスク、対策をわかりやすく解説

2024年12月14日

クリップボード・ハイジャッカーとは?概要と対策をわかりやすく解説

2024年12月13日

オフェンシブ・セキュリティとは?その概要をわかりやすく解説

2024年12月12日

ドメインシャドーイングとは?仕組みとリスクをわかりやすく解説

2024年12月11日

リスクウェアとは?概要とリスク、対策をわかりやすく解説

2024年12月10日

リポジャッキングとは?概要と対策をわかりやすく解説

2024年12月09日

ランサムウェア・ビルダーとは?概要をわかりやすく解説

2024年12月08日

とは-768x432.webp)

スピム(SPIM)とは?概要と対策をわかりやすく解説

2024年12月07日

Defi特有のサイバー攻撃|フラッシュローン攻撃とは?概要と仕組みをわかりやすく解説

2024年12月06日

アンチ・アナリシスとは?概要と仕組みをわかりやすく解説

2024年12月05日

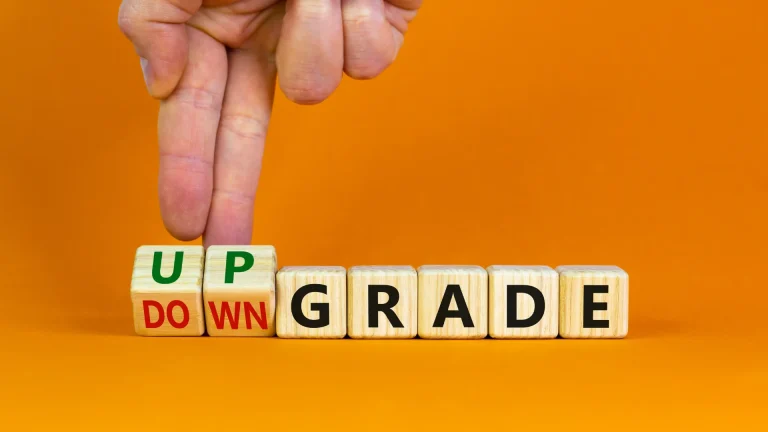

バージョンロールバック攻撃とは?リスクと対策をわかりやすく解説

2024年12月03日